¿ Qué es un Endpoint ?

Un software de seguridad para endpoints es un programa que se instala en portátiles, ordenadores de sobremesa y/o servidores, y que protege frente a la gran cantidad de ataques que pueden infectar un endpoint (malware, exploits, ataques directos, ataques basados en scripts, etc.), con el fin de robar datos, obtener un beneficio económico, o dañar sistemas, o perjudicar a individuos o empresas de cualquier otra forma.

Elige la mejor solución de seguridad de endpoint para tu empresa

100% Tiempo Real

El Agente Endpoint se instala a nivel del kernel y supervisa todos los procesos en tiempo real de su computadora.

Multiplataforma

El Endpoint cuenta con clientes para Windows, macOS y Linux, incluido el sistema operativo Windows XP

Rollback

Recuperación de archivos mediante Rollback del Sistema Operativo en caso de infeccion por Ramsonware

Protección AI

El Edpoint aprende de su manera de trabajar y con su motor de inteligencia artifical es capaz de predecir amenazas en su sistema

Solución Total

Sustituye completamente las soluciones antimalware tradicionales o funciona con ellas. Puede desinstalar el antivirus tradicional o mantenerlo.

Liviano

Diseñado para que tenga el menor impacto posible en la actividad del usuario final, sin dejar de ofrecer una protección eficaz tanto online como offline.

Sin Gestión

Nuestros administradores gestionaran todo por usted desde una consola en internet centralizada, actualizaciones, Falsos Positivos, White List…

Coste Reducido

La solución de Endpoint que es valida desde un puesto informatico de una pyme hasta grandes redes de informatica empresariales.

La seguridad endpoint es una técnica utilizada para proteger los dispositivos finales de una red, como computadoras, laptops, smartphones y tablets, contra amenazas cibernéticas.

- Antivirus y software de seguridad

- Firewalls de host

- Protección de dispositivos

- Protección de correo electrónico

- Software de control de acceso

- Soluciones UEM (Unified Endpoint Management)

Soluciones Endpoint security para empresas

Este tipo de software busca y elimina virus, malware y otras amenazas de los dispositivos finales.

Los firewalls de host son programas que se ejecutan en los dispositivos finales y controlan el tráfico de red entrante y saliente.

Las soluciones de protección de dispositivos ayudan a proteger los dispositivos finales contra el robo o la pérdida, y también pueden permitir el rastreo y la recuperación de dispositivos perdidos.

Las soluciones de protección de correo electrónico buscan y bloquean correo electrónico no deseado y correo electrónico malicioso antes de que llegue a los usuarios finales.

El software de control de acceso ayuda a garantizar que solo los usuarios autorizados tengan acceso a los recursos de red.

Estas soluciones son un sistema centralizado que permite a los administradores de TI controlar y proteger los dispositivos móviles y de escritorio en una empresa, incluyendo la configuración, seguridad, cumplimiento y gestión de aplicaciones.

Es importante tener en cuenta que la seguridad endpoint no es algo estático, es un proceso continuo, y es necesario actualizar y monitorear constantemente los sistemas de seguridad para mantener un alto nivel de protección. Por lo tanto, también es recomendable tener un plan de respuesta a incidentes en caso de una brecha de seguridad. Así que contacta con nuestros expertos en seguridad y te lo gestionamos todo!

Detección y respuesta de endpoint

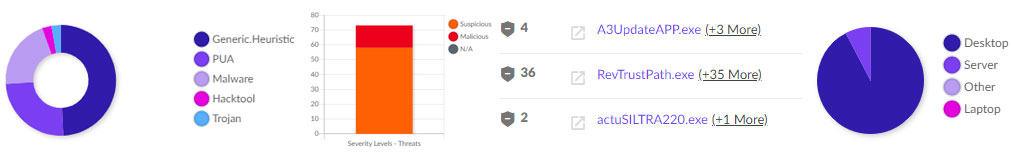

La detección y respuesta de endpoint (EDR) es una técnica utilizada para detectar y responder a las amenazas cibernéticas en los dispositivos finales de una red. Algunas características comunes de las soluciones EDR incluyen:

Las soluciones EDR utilizan técnicas como el análisis de comportamiento y la detección de amenazas basada en inteligencia artificial para identificar actividad maliciosa en los dispositivos finales.

EDR proporcionan informes detallados y herramientas de análisis para ayudar a los analistas de seguridad a investigar y comprender las amenazas detectadas.

Muchas soluciones EDR incluyen opciones de respuesta automatizada, como la eliminación automática de malware o la cuarentena de dispositivos comprometidos.

Las soluciones EDR se integran con otros sistemas de seguridad, como firewalls y sistemas de detección de intrusos, para proporcionar una visión completa de la seguridad de la red.

Las soluciones EDR monitorean continuamente los dispositivos finales para detectar actividad maliciosa y proporcionar una respuesta rápida en caso de una brecha de seguridad.

El Endpoint está diseñada para proteger a las empresas frente al ransomware y otras amenazas de malware. Este reconoce los comportamientos del ransomware y evita que cifren los archivos.

Además, es capaz de revertir los dispositivos Windows en caso de que se cifren los archivos.

Ofrece una función de reversión, que permite recuperar el estado anterior de los archivos que han sido cifrados o eliminados de forma malintencionada.

¿Cómo responde el Endpoint al ransomware?

El Endpoint ofrece varias respuestas para vencer al ransomware:

- La capacidad de terminar procesos ofensivos

- Cuarentena de archivos y scripts

- Corrección (reversión) de cambios no deseados

- Reversión de los sistemas Windows al estado anterior

- Contención de dispositivo en red manual o automática, conservando la capacidad del administrador de mantener la interacción con el endpoint a través de la consola o de nuestra API RESTful.

Implementa endpoints en tu empresa para protegerte de amenazas en la red

Las soluciones de seguridad endpoint ayudan a proteger los dispositivos finales de una empresa contra virus, malware, ransomware y otras amenazas cibernéticas.

Las soluciones de seguridad endpoint pueden ayudar a prevenir la pérdida de datos confidenciales debido a la actividad maliciosa o el robo de dispositivos.

Al proteger los dispositivos finales, las soluciones de seguridad endpoint pueden ayudar a fortalecer la seguridad de la red en su conjunto.

Las soluciones de seguridad endpoint permiten controlar qué usuarios tienen acceso a los recursos de red y ayudan a cumplir las regulaciones de cumplimiento de seguridad.

Las soluciones de seguridad endpoint permiten a los administradores de TI controlar y proteger los dispositivos finales en una empresa, incluyendo la configuración, seguridad, cumplimiento y gestión de aplicaciones.

Al proporcionar una protección automatizada y monitoreo continuo, las soluciones de seguridad endpoint pueden ayudar a reducir los costos de seguridad a largo plazo y ahorrar tiempo para los analistas de seguridad.

Al proteger los dispositivos finales contra amenazas, las soluciones de seguridad endpoint ayudan a garantizar que los usuarios finales pueden trabajar de manera segura y eficiente, lo que puede mejorar la productividad.